30. maj 2023

Inden du starter

Dette læringsmodul er en del af byggeblokken:

Modulet helt kort

Dette modul understøtter en systematisk dialog om prioritering af byggeblokke til cybersikkerhed.

Nøglepersoner vurderer i fællesskab de praktiske implikationer af situationsanalyserne af byggeblokkene og modenhedsdialogen for byggeblokkene og prioriterer de fire byggeblokke baseret på deres hastende behov for virksomhedens forretning.

Resultatet er klarhed over, hvad der er vigtigt nu og her, og hvad der kommer senere. Dette er grundlaget for at kunne lave en relevant og klar målformulering for én byggeblok for IoT-cybersikkerhed.

Forudsætning for at bruge værktøjet

Det er nødvendigt, at virksomheden har udfyldt værktøjsarkene knyttet til værktøjerne Situationsanalyse og Modenhedsdialog for byggeblokkene.

Prioritér indsatser

Det kan være en udfordring at vurdere, hvad ny viden og indsigt betyder for handlinger i praksis. Man vil gerne i gang med at bruge den nye viden, men hvor og hvordan skal man starte?

Denne video viser begge redskaber i det grundlæggende spor om opmærksomhed. Først redskabet til prioritering af byggeblokke, dernæst redskabet til målformulering.

"Indhold og instruktion til prioritering og mål" af CyPro under licens CC BY-NC-ND

Spørgsmålene i prioriteringsdialogen udgør tilsammen en struktureret refleksionsproces, der er startskuddet til handling på indsigterne om virksomhedens IoT cybersikkerhed. Det handler om at fastlægge rækkefølgen af indsatser – ikke at vælge indsatser fra.

Prioritering af byggeblokke til IoT cybersikkerhed

Prioriteringsværktøjet er et simpelt dialogværktøj, der er bygget op af tre typer af spørgsmål.

Spørgsmålene leder frem til, at virksomheden prioriterer én byggeblok til IoT cybersikkerhed, som er en beskrivelse af den arbejdsopgave med cybersikkerhed, der skal håndteres først.

De tre spørgsmålstyper afdækker på tværs af alle fire byggeblokke:

- virksomhedens perspektiver på den nuværende IoT cybersikkerhed, og hvorfor cybersikkerheden er, som den er.

- virksomhedens muligheder og udfordringer med at videreudvikle IoT cybersikkerheden.

- virksomhedens prioritering af den kommende indsats for IoT cybersikkerheden at fokusere på én byggeblok for nu.

Opbygning af prioriteringsdialogen

Det kan virke omstændigt, men det er meget vigtigt, at strukturen i dialogen overholdes.

Formålet med dialogens struktur er nemlig at understøtte refleksionen i den tidligere analyse af status for virksomhedens IoT cybersikkerhed, inden virksomheden begynder at omsætte analysen til handlinger for at videreudvikle cybersikkerheden.

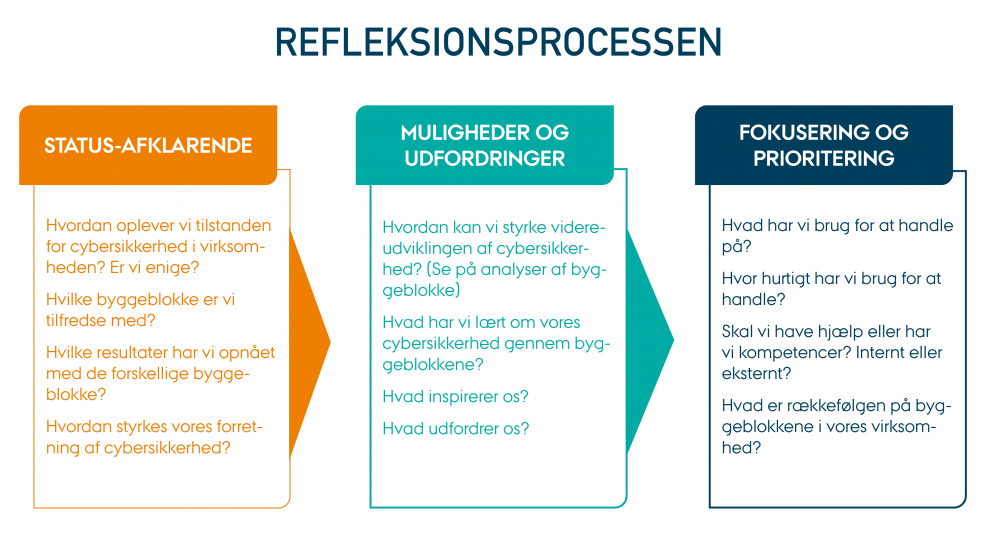

Dialogens indbyggede refleksionsproces indeholder følgende tre trin, hvor deltagerne bevæger sig fra et perspektiv på den nuværende status for cybersikkerheden, til refleksion over muligheder og udfordringer for at videreudvikle cybersikkerheden for til slut at prioritere én byggeblok over de andre tre byggeblokke.

“Refleksionprocessen” af CyPro under licens CC BY-SA 4.0

![]()

Refleksionsprocessen

Printvenlig version af værktøjet i stort format.

Praktisk information

- Inviter de medarbejdere og ledere, der er har deltaget i de foregående analyser af byggeblokkene, og som har beslutningskraft og indsigt i IoT cybersikkerhed.

- Det er givtigt, hvis viden om alle fire byggesten er repræsenteret i mødet.

- Afsæt ca. 1 times møde til prioriteringsdialogen.

- Medbring til mødet et papirsæt med virksomhedens udfyldte analyseværktøjer til hver deltager (situationsanalyser og måske noter fra modenhedsdialogen).

- En leder/mødearrangøren forbereder en kort, mundtlig opsummering til mødedeltagerne af de foregående analyser. Det skal blot være som en rammesætning for dialogens indhold.

Trin-for-trin guide

1) Lav den korte, forberedte opsummering af indholdet i analyserne af byggeblokkene (5 min.).

2) Start med at tale om ”Statusafklarende” spørgsmål – det er ikke nødvendigt at tage noter (15 min.). Begynd med: hvordan oplever vi tilstanden for cybersikkerhed i virksomheden?

3) Tal derefter om ”Muligheder og udfordringer”. Byg i samtalen videre på jeres indsigter fra de statusafklarende spørgsmål. Det er ikke nødvendigt at tage noter (15 min.).

4) Til sidst går deltagerne igennem alle spørgsmål om ”fokusering og prioritering” (20 min.).

a) Ved det sidste spørgsmål (hvad er rækkefølgen på byggeblokkene?), så lægges alle fire udfyldte situationsanalyser af byggeblokkene op på mødebordet, og resten af mødetiden bruges på at prioritere deres rækkefølge, hvor nr. 1 er den mest vigtige byggeblok til IoT cybersikkerhed for virksomheden her og nu.

b) Det skal foregå som en fælles fysisk sortering af de udfyldte ark fra analyserne af byggeblokkene. Det kan være fint, at deltagerne rejser sig op rundt om bordet.

5) Noter rækkefølgen på byggeblokkene til cybersikkerhed, og send dem rundt til deltagerne som dialogens referat.

Udbytte

Med prioriteringsdialogen har I nu stillet skarpt på, hvad byggeblokkene til cybersikkerhed betyder for virksomheden. Dialogen bidrager til, at I bliver klar til at handle på IoT cybersikkerhed gennem virksomhedens egen fortolkning af, hvad byggeblokkene og jeres nuværende modenhed betyder i jeres situation.

Dialogen er også intern videndeling og bidrager til opbygning af fælles sprog om cybersikkerhed.

Baseret på den fælles prioritering skal I nu formulere en målsætning for den prioriterede byggeblok, så den kommende indsats bliver helt skarp for alle i virksomheden.

Ekspertens råd

Til forskel fra et skræmmebillede af en enmandshær for videreudviklingen af IoT cybersikkerhed, så kan det fælles sprog og enighed om en prioriteret indsats for cybersikkerhed både beskrive og holde liv i virksomhedens bevidsthed og debat om cybersikkerhed.

Det er en vigtig erfaring, at den konkrete målformulering af næste skridt først kan finde sted, når der er lavet en prioritering af byggestenene. Det gør nemlig, at virksomhedens team omkring cybersikkerhed har noget håndgribeligt indhold at lave et konkret og inspirerende mål om.

Næste skridt

Det næste skridt er at formulere en konkret handling og et forventet mål for handlingen i arbejdet med virksomhedens cybersikkerhed – begge dele knyttet til den højest prioriterede byggeblok. Her kan værktøjet ’Målformulering’ bruges.

Indholdselementerne ovenfor er udviklet gennem projektet:

’CyPro – Cybersikker produktion i Danmark’ af Aarhus Universitet, Alexandra Instituttet, DAMRC, UGLA Insights og FORCE Technology støttet af Industriens Fond. Materialet fra projektet er offentliggjort under Creative Commons.

CyPro

Du har gennemført hele byggeblokken

Få dit kursusbevis for denne færdige byggeblok. Anmod via kursusbevisknappen, og vi sender dig straks kursusbeviset pr. email.