26. marts 2025

Inden du starter

Dette læringsmodul er en del af byggeblokken:

Modulet helt kort

Dette modul gennemgår, hvad en standard er, hvad de kan bruges til samt to eksempler på specifikke standarder, der relaterer til IoT-cybersikkerhed. Det er relevant for både producenter, der har behov for at specificere krav til produkter, formalisere udviklingsprocesser og dokumentere kvalitet på en struktureret måde. Det et også relevant for aftagere af produkter som forståelsesgrundlag for at stille krav til produkter og komponenter til specifikke løsninger.

Hvad er en standard?

En standard er en aftalt måde at gøre noget på, som er blevet accepteret af en gruppe, organisation eller industri. Standarder kan være tekniske specifikationer, retningslinjer eller kriterier, der sikrer, at produkter, tjenester og systemer er sikre, pålidelige og fungerer som forventet. De hjælper med at sikre kompatibilitet og kvalitet på tværs af forskellige leverandører og markeder. Processen hvorved en standard kan ’accepteres’ er i høj grad bundet op på den standardiseringsorganisation, der har forfattet den. Her er der typisk en defineret fremgangsmåde med høringer og kommenteringer af relevante myndigheder, interesseorganisationer og andre eksperter på det pågældende område.

Når vi taler om standarder inden for Europa/EU, er det gerne det, der kaldes ”European Standardisation Organisations” (ESOer), som er CEN, CENELEC og ETSI. CEN håndterer de generelle systemer for standardiseringsarbejde og ”almene” standarder, CENELEC laver standarder for elektriske og elektroniske systemer, og ETSI laver standarder indenfor telekommunikationsudstyr.

Internationalt handler det primært om ISO og IEC. De kan ses som internationale pendanter til CEN og CENELEC i forhold til deres fokusområder.

Ligeledes er der nationale standardiserings organisationer, hvor vi i Danmark har Dansk Standard. Det er også herigennem, at danske interesser varetages i forhold til standardisering i EU.

Harmoniserede standarder

I EU har vi et koncept, der kaldes Harmoniserede standarder. Dette er standarder, der er bestilt af EU-Kommissionen med henblik på at sikre overensstemmelse med noget specifik lovgivning. Disse bliver udviklet af en eller flere ESOer på baggrund af en standardiseringsanmodning fra kommissionen. Ofte kan disse harmoniserede standarder give formodningsret imod de væsentlige krav, der stilles af den pågældende lovgivning for produktet og derved sikre, at produktet lever op de krav, der er stillet til kvalitet og sikkerhed. Dette betyder, at man som producent, der har anvendt korrekte harmoniserede standarder for relevante væsentlige krav til et produkt, kan formode at overholde disse væsentlige krav, som den pågældende lov stiller.

ETSI EN 303 645

Cybersikkerhed for forbruger-IoT: Baselinekrav

Et rigtigt godt sted at starte med standarder for IoT-cybersikkerhed er EN 303 645. Det er en af de letteste standarder at gå til og har ikke store forventninger til, hvad man allerede har på plads, hverken teknisk eller organisatorisk.

Udgangspunktet for denne standard er forbruger-IoT og adresserer udfordringerne omkring et basisniveau af sikkerhed. Dette gøres gennem en række konkrete krav, der skal implementeres. Nogle på produktet, andre i producentens organisation.

Anvendelsesområdet for denne standard:

-

- IoT-baseret børnelegetøj og babyalarmer

- IoT-baserede røgdetektorer, dørlåse og vinduessensorer

- IoT-gateways, basestationer og hubs, som flere enheder tilsluttes

- Smarte kameraer, smarte højttalere og smarte fjernsyn, herunder tilhørende fjernbetjeninger

- Bærbare sundhedstrackere

- IoT-baserede hjemmeautomatiserings- og alarmsystemer, især tilhørende gateways og hubs

- IoT-baserede apparater, såsom vaskemaskiner og køleskabe

- Smarte hjemmeassistenter

Standarden kan gratis hentes her.

Overordnede krav

Standarden stiller 13 basale krav listet herunder.

-

- Undgå universelle standardadgangskoder

- Implementer en metode til at håndtere rapporter om sårbarheder

- Hold software opdateret

- Opbevar følsomme sikkerhedsparametre sikkert

- Kommuniker sikkert

- Minimer eksponerede angrebsflader

- Sikr softwareintegritet

- Sørg for, at personlige data er sikre

- Gør systemer modstandsdygtige over for nedbrud

- Undersøg systemtelemetridata

- Gør det nemt for brugere at slette brugerdata

- Gør det nemt at installere og vedligeholde enheder

- Valider inputdata

Under hver af disse findes der 1 eller flere underkrav, hvor det ikke nødvendigvis er alle, der skal anvendes for alle produkter. Disse krav bør implementeres med udgangspunkt i en risikoanalyse for produktet. Standarden stiller ikke store krav eller forventninger til læseren og indeholder rigeligt med eksempler på, hvad de individuelle krav omhandler, og hvad der forventes af implementeringen i produktet. Hvis man alligevel gerne vil havde lidt mere vejledning, findes der ETSI TR 103 621. Her skal det dog bemærkes, at den er skrevet til en ældre version af EN 303 645, så der kan forekomme referencemæssige afvigelser.

For at give et overblik over, hvad der er implementeret og på hvilken baggrund, præsentere standarden en ”Implementation Conformance Statement” (ICS) i anneks B, som skal udfyldes med en begrundelse for, hvorfor et anbefalet krav ikke er implementeret, med henvisning til risikoanalysen for produktet.

Med udgangspunkt i den udarbejdede ICS kan man benytte ETSI TS 103 701 til at udarbejde en testplan, som kan benyttes til at lave en overensstemmelsesvurdering for produktet imod standarden. Dette kan udføres internt i en udviklingsafdeling eller overdrages til en tredjepart. .

IEC 62443

Hvis man vil et par niveauer op fra EN 303 645, så bør man fokusere på IEC 62443-serien. Den er udvidet til også at omfatte udviklings- og vedligeholdelsesprocesser, der skal være styr på.

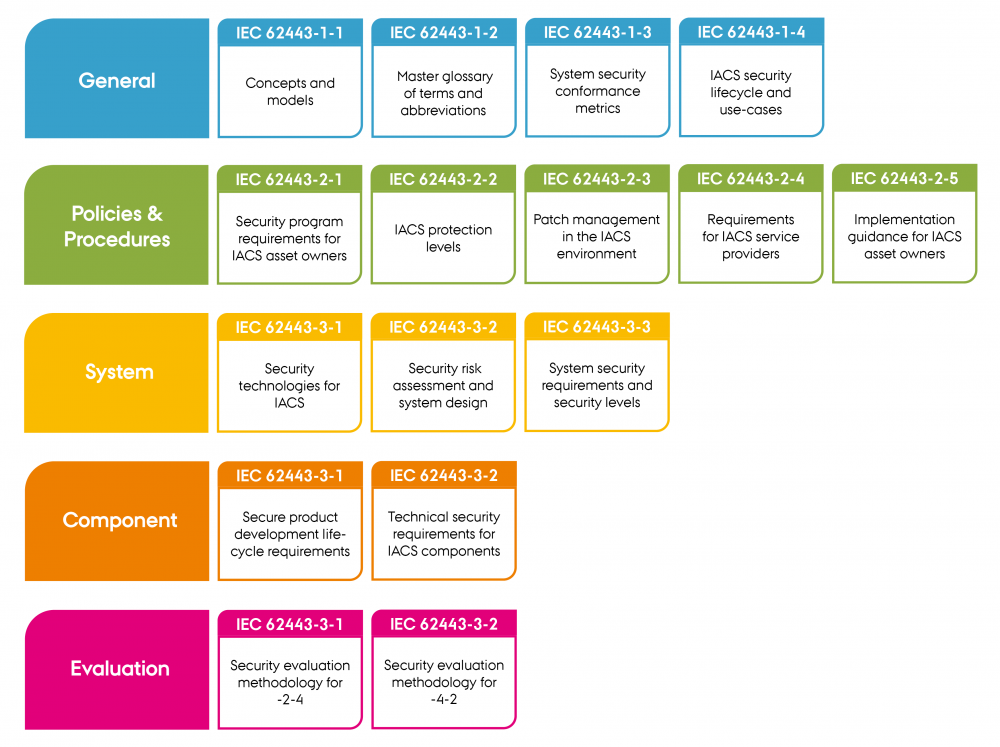

Denne serie af standarder adresserer cybersikkerhed for industrielle automations- og styringssystemer og omfatter en længere række af forskellige standarder som vist i oversigten herunder.

"Standarder under IEC 62443-serien" af CyPro under licens CC BY-SA 4.0

![]()

Standarder under IEC 62443

Printvenlig version af værktøjet i stort format.

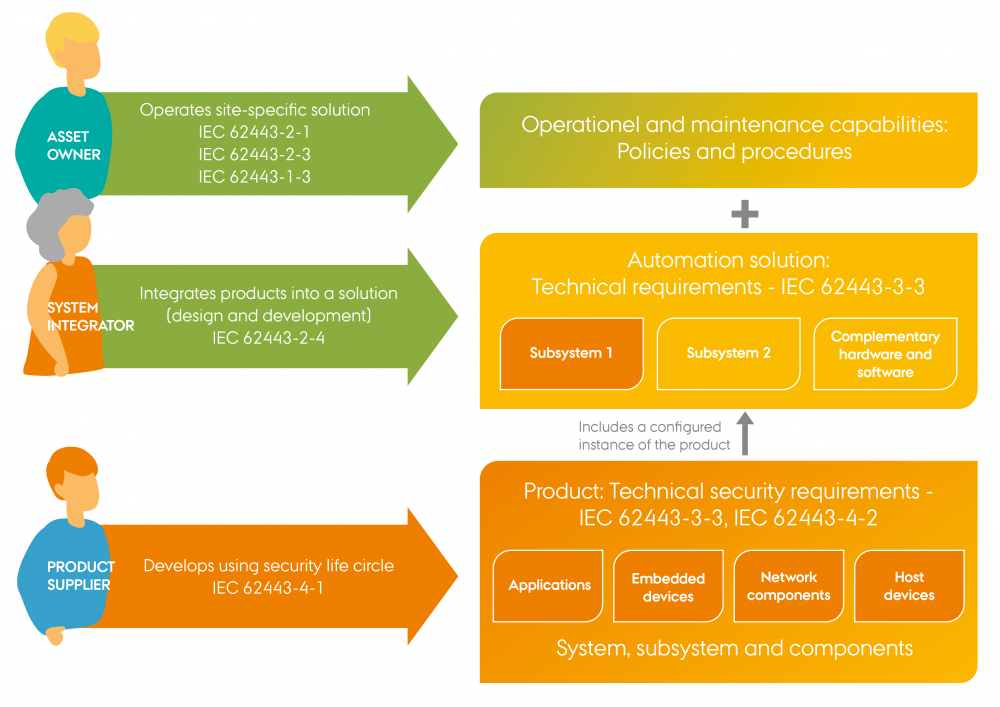

Disser standarder dækker langt mere end blot produktudvikling. De omhandler også områder vedr. håndtering af leverandører og ejerskab af aktiver. Samspillet imellem de mange standarder kan ses her

"Sammenspil mellem standarder"

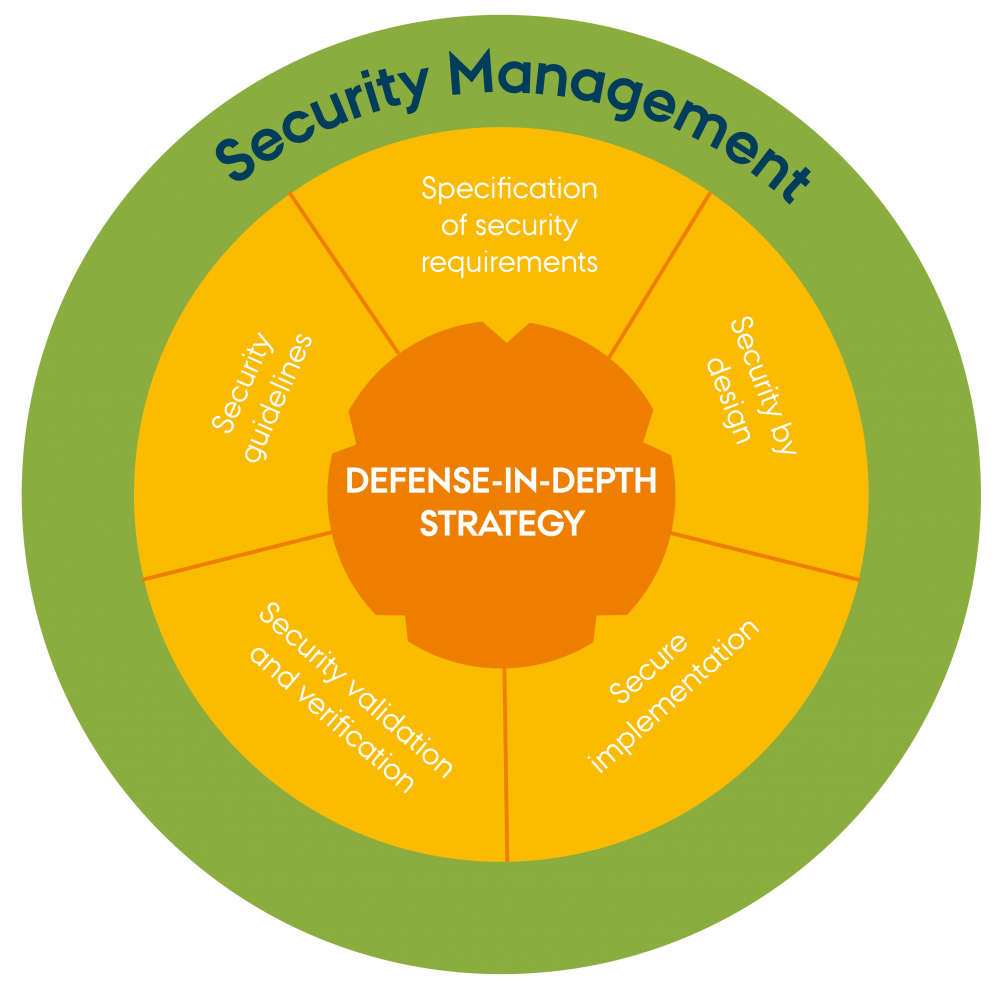

I den videre gennemgang kigger vi kun på de to standarder IEC 62443-4-1, der indeholder design- og vedligeholdelsesprocesser, og IEC 62443-4-2, der specificerer funktionelle sikkerhedskrav. Til sammenligning er de funktionelle krav ikke meget forskellige fra ETSI EN 303 645, men den store forskel ses i de processer, der skal implementeres og benyttes til udvikling og vedligehold af produkterne. Her er tilgangen, at man skal adressere sikkerheden fra flere forskellige vinkler ved at designe en defence in depth-strategi for det/de pågældende produkter som illustreret herunder.

"Defense-in-depth-strategy" af CyPro under licens CC BY-SA 4.0

Her skal man altså havde fat i mange forskellige aspekter og discipliner indenfor produktudvikling for at sikre at man kommer ordentligt omkring designet. Man skal fx kunne dokumentere éns udvikleres kompetencer, kravspecifikation for sikkerhedsfunktioner, proces for softwareopdateringer osv.

Den dokumentation og de artefakter, der genereres ved at følge de processer, der bliver defineret igennem IEC 62443-4-1, vil danne grundlaget for en overensstemmelsesvurdering.

Ekspertens råd

Standarder kan være et stærkt værktøj, men som med alle andre værktøjer skal de anvendes korrekt. En standard kan sagtens anvendes uden for det tiltænkte anvendelsesområde, men man skal være klar over de potentielle udfordringer, der følger med dette, og det er vigtigt, at man er bekendt med de forskelle, der er områderne imellem. Der er altså intet i vejen for, at man eksempelvis benytter EN 303 645 på et industriprodukt. Man skal blot tage højde for det ændrede trusselsbillede og sikre sig, at implementeringer og foranstaltninger er tilstrækkelige til applikationen.

Udbytte

Dette er en meget kort sammenfatning af et særdeles stort og komplekst emne. Der er meget viden, der ligger til grund for de standarder, der publiceres, og de kan havde forskellig indvirkning, afhængig af det område de anvendes på. Dette korte overblik skal gerne give en generel forståelse for, hvordan disse overordnet fungerer, og en fornemmelse af, hvad man skal kigge på for at komme i gang med at anvende standarder omkring IoT-cybersikkerhed.

Næste skridt

Det næste skridt vil være at læse en af de to standarder, der er gennemgået her. Her skal man overveje, om man ligger inden for anvendelsesområdet at den standard, man går i gang med. Et godt udgangspunkt for langt de fleste er at læse ETSI EN 303 645. Den sætter et basisniveau, som alle bør kunne nå, og så er den ovenikøbet gratis og frit tilgængelig.

Indholdselementerne ovenfor er udviklet gennem projektet:

’CyPro – Cybersikker produktion i Danmark’ af Aarhus Universitet, Alexandra Instituttet, DAMRC, UGLA Insights og FORCE Technology støttet af Industriens Fond. Materialet fra projektet er offentliggjort under Creative Commons.

CyPro

Du har gennemført hele byggeblokken

Få dit kursusbevis for denne færdige byggeblok. Anmod via kursusbevisknappen, og vi sender dig straks kursusbeviset pr. email.