Visuelt roadmap for IoT-cybersikkerhed

2023

Den visuelle roadmap er en overordnet 360-graders plan for udvikling af IoT-cybersikkerhed. Gennem en fælles indsats forankres IoT-cybersikkerhed i virksomheden.

30. maj 2023

I dette modul vil der blive udarbejdet en situationsanalyse af virksomhedens cybersikkerhed.

Modulet bygger på de fire byggesten til cybersikkerhed, og det er nødvendigt, at virksomheden kender til de fire byggesten. Situationsanalyseværktøjet giver både indsigt i nuværende arbejde med cybersikkerhed og fremmer forankring for det videre arbejde med virksomhedens cybersikkerhed.

Værktøjet giver ikke et skræmmebillede af virksomhedens cybersikkerhed men derimod et erfaringsbaseret billede med afsæt i virksomhedens konkrete forhold. Systematisk opsummering af situationen er et aktiv i forhold til nysgerrigt at kunne gå skridtet videre.

De fire byggesten til cybersikkerhed viser, hvad der skal til for at arbejde systematisk med sikkerheden i virksomheden.

Byggestenene er generelle beskrivelser, der skal tilpasses virksomhedens situation af eksisterende cybersikkerhed, arbejdsprocesser og det forretningsmæssige behov for cybersikkerhed.

Grundlagt for tilpasningen laves med situationsanalysen.

Virksomhedens team ser systematisk på, hvad der er virksomhedens praksis med cybersikkerhed indenfor hver byggesten og bruger analysen til at vurdere situationen med:

Værktøjet bidrager til svar på om virksomheden løser arbejdsopgaverne i forbindelse med cybersikkerhed på en måde, der svarer til virksomhedens behov for sikkerhed, og hvad der eventuelt skal videreudvikles.

Situationsanalysen gør det muligt for virksomheden – på et informeret grundlag – at tilpasse og prioritere arbejdsopgaverne i forbindelse med cybersikkerhed.

På den måde forankres cybersikkerheden bedre i virksomheden.

Der laves en situationsanalyse af hver byggesten til cybersikkerhed. Formålet er at lave en konkret 360-graders beskrivelse af, hvordan virksomheden her og nu løser sine arbejdsopgaver med cybersikkerhed og vurdere næste skridt for de forskellige arbejdsopgaver.

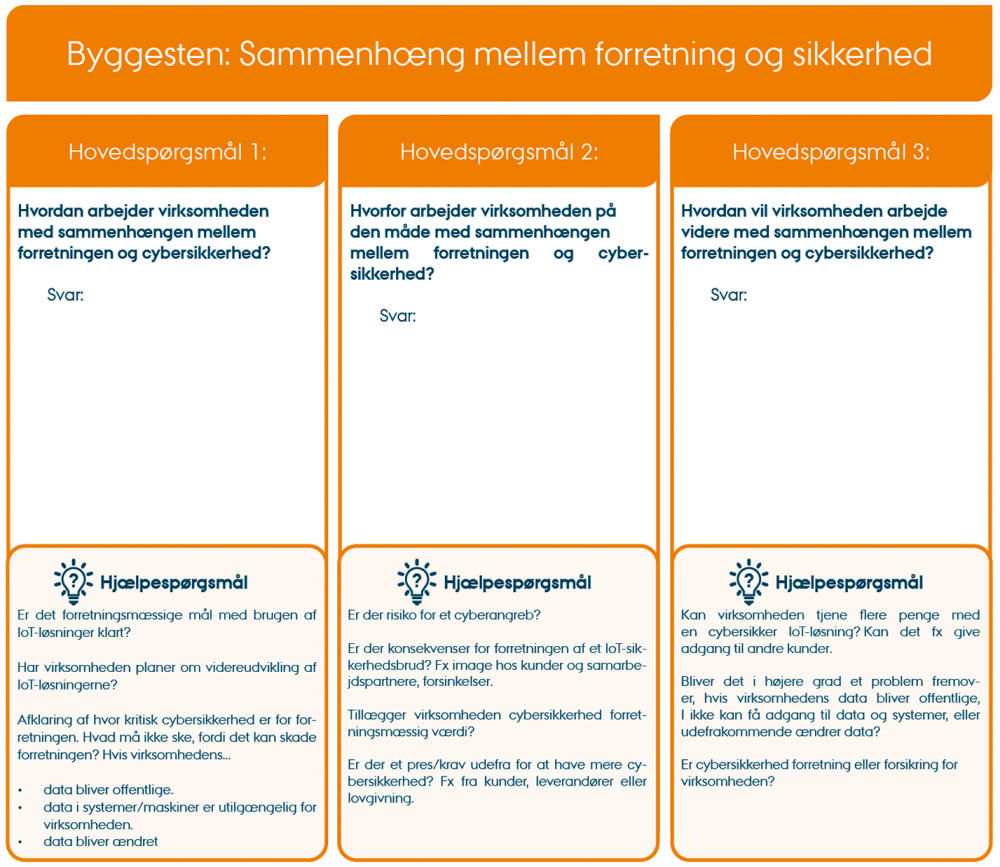

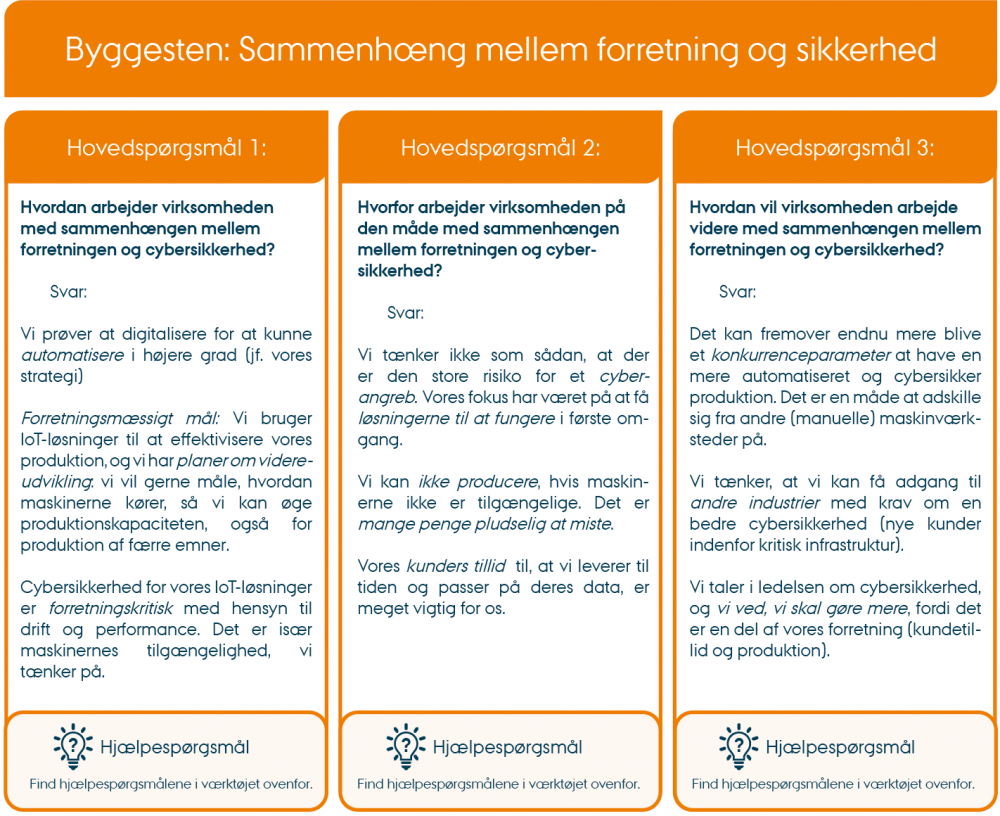

Situationsanalysen er en lavpraktisk gennemgang af tre hovedspørgsmål for hver byggesten:

De fire udfyldte situationsanalyser – én for hver byggesten – fastholder og strukturerer tilsammen cybersikkerhedssituationen og skaber grundlag for vurderingen af, hvad der er et passende niveau fremover.

Hvert skema indeholder tre hovedspørgsmål i hver sin kolonne, inkl. hjælpespørgsmål til hvert hovedspørgsmål. Det vigtige er, at virksomheden besvarer de tre hovedspørgsmål for hver byggesten og fastholder svarerne på de tre hovedspørgsmål på skrift.

Hjælpespørgsmålene er eksempler på, hvordan virksomheden kunne arbejde med at løse den cybersikkerhedsopgave, der er i fokus i byggestenens situationsanalyse. Hjælpespørgsmålene er både udtryk for overvejelser, mulige beslutninger og konkrete handlinger.

Bemærk at eksemplet på analyseskema nedenfor er situationsanalysen for én byggesten: Sammenhæng mellem forretning og sikkerhed. Arbejdsopgaven, der afdækkes i eksemplets situationsanalyse, er forretningsstrategisk.

![]()

Skema til Situationsanalyser

Printvenlig version af værktøjet for alle 4 byggesten i stort format.

Det er i princippet ikke vigtigt, i hvilken rækkefølge de fire situationsanalyser laves, da det er det samlede billede, der er vigtigt for virksomheden. Nedenstående rækkefølge kan evt. benyttes.

Situationsanalyserne kan laves på et fællesarbejdsmøde eller individuelt.

Det optimale er, at de personer, der tænker på, har ansvar for og taler om cybersikkerhed i virksomheden, sammen udfylder situationsanalyserne på et arbejdsmødes af ca. 1,5 times varighed.

Situationsanalyser lavet på et fælles arbejdsmøde

Situationsanalyser lavet individuelt

1) Hvis der deltager mere end tre personer i situationsanalysen, så lav mindre grupper med to personer.

a) Overvej grupperne ud fra virksomhedens behov for: 1) at cybersikkerhed i virksomheden drøftes på tværs af teknologi og forretning, eller 2) at personer med det samme fagområde drøfter cybersikkerhed, fx driftsansvarlige i en gruppe og forretningsfolk i en anden gruppe.

2) Kig på hovedspørgsmålene for de fire situationsanalyser og aftal en rækkefølge for situationsanalyserne (se evt. ovenstående rækkefølge). Alle situationsanalyser laves på samme måde.

3) Start på situationsanalysen ved at besvare hovedspørgsmål 1.

a) Tal om hjælpespørgsmålene. Formuler et svar på hovedspørgsmålet, evt. med henvisninger til andre dokumenter.

4) Gå videre til hovedspørgsmål 2.

a) Hjælpespørgsmålene kan lede tankerne hen på mere eller mindre bevidste begrundelser for den eksisterende praksis med cybersikkerhed.

b) Tal om hvorfor virksomheden gør, som den gør. Formuler et svar.

5) Afslut med hovedspørgsmål 3.

a) Sammenlign svarene på hovedspørgsmål 1 og 2 og vurder: hvad skal der være mere fokus på fremover? Overvej evt., hvilken praksis der fungerer godt, og hvilken praksis der skal forbedres.

b) Formuler til slut et svar på hovedspørgsmål 3.

6) Realitetstjek af det samlede billede af virksomhedens cybersikkerhed.

a) Tal om: Er der enighed? Er der noget, der skal rettes i enkelte situationsanalyser?

b) Kig især på hovedspørgsmål 3 på tværs af de fire situationsanalyserne: passer situationsanalyserne sammen her? Er det realistiske næste skridt, der peges på samlet set?

Der er nu blevet udarbejdet en erfaringsbaseret situationsanalyse af virksomhedens cybersikkerhed med afsæt i virksomhedens konkrete forhold.

Denne udvikling og forandring af virksomhedens cybersikkerhed er sket på et grundlag af læring om og forståelse af virksomhedens nuværende arbejde med cybersikkerhed. Dermed er der også sket en forankring af de næste skridt.

Erfaringer viser, at denne systematiske opsummering af situationen vil være et aktiv for virksomheden i forhold til nysgerrigt at kunne gå skridtet videre. Så vælg fortsat at praktisere aktiv nysgerrighed på cybersikkerheden i virksomheden ud fra den opbyggede situationsforståelse. Især fordi den teknologiske udvikling ikke står stille.

Det er vigtigt at understrege, at en god indledende analyse af den nuværende praksis ofte viser, at det slet ikke er alt, der skal ændres. Det er også nyttig viden – det giver ro i maven, at cybersikkerheden er forankret i en fælles forståelse af behovene for sikkerhed i virksomhedens forretning. Arbejdet med byggestenene giver også et fælles sprog til virksomheden.

Næste skridt er at prioritere de fire situationsanalyser. Det betyder, at virksomheden beslutter, hvor der skal sættes ind først med begrundelse i en systematisk forståelse af virksomhedens situation. Her kan redskabet ’Prioritering af byggesten til cybersikkerhed’ anvendes.

Indholdselementerne ovenfor er udviklet gennem projektet:

’CyPro – Cybersikker produktion i Danmark’ af Aarhus Universitet, Alexandra Instituttet, DAMRC, UGLA Insights og FORCE Technology støttet af Industriens Fond. Materialet fra projektet er offentliggjort under licens CC BY-SA 4.0